O campanie de phishing care impersonează OpenAI vizează utilizatori din România prin mailuri care anunță, fals, eșecul plății abonamentului ChatGPT Plus. Spre deosebire de tiparul clasic, în care datele cardului sunt colectate și folosite ulterior, în această campanie atacatorul înrolează cardul victimei într-un Google Wallet propriu, în timp real, și inițiază tranzacții contactless în câteva minute de la furtul OTP-ului. CyberShield a analizat un eșantion al campaniei într-un mediu controlat.

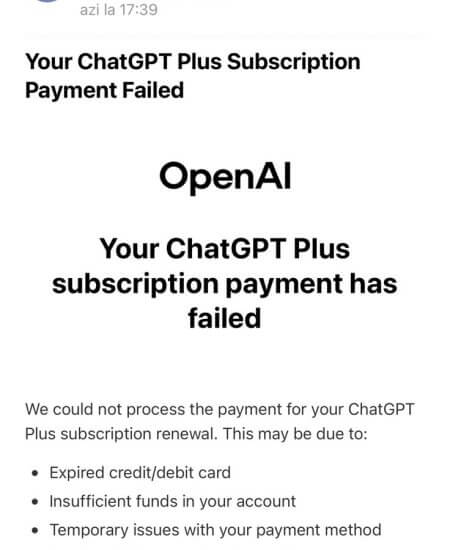

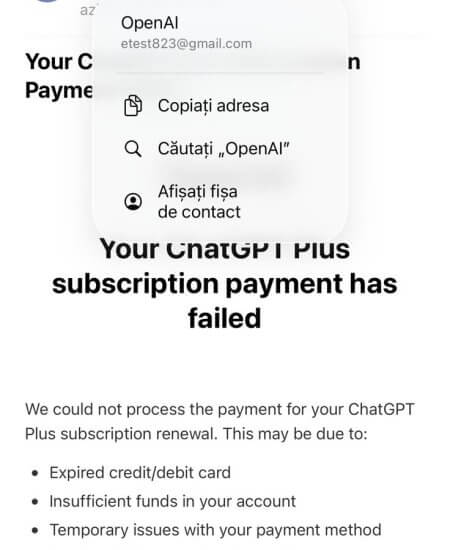

Mailul are subiect „Your ChatGPT Plus Subscription Payment Failed”, grafică imitând brandul OpenAI și buton „Update Payment Method”. Două elemente identifică imediat tentativa de fraudă:

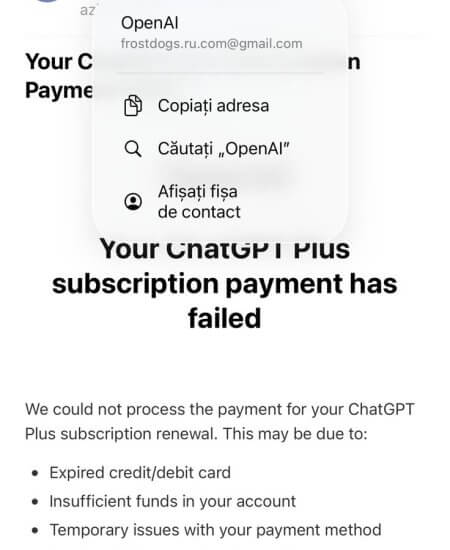

- expeditorul este o adresă Gmail generică (etest823@gmail.com în cazul analizat, sau o adresa compromisă), nu domeniul oficial @openai.com;

- mailurile ajung inclusiv pe adrese fără cont OpenAI, semn că este vorba de o trimitere în masă pe baze de date achiziționate.

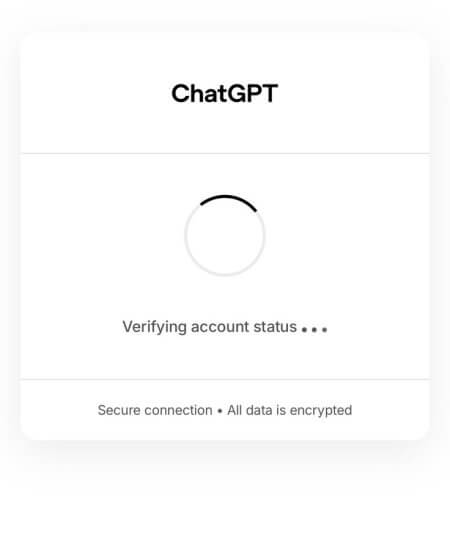

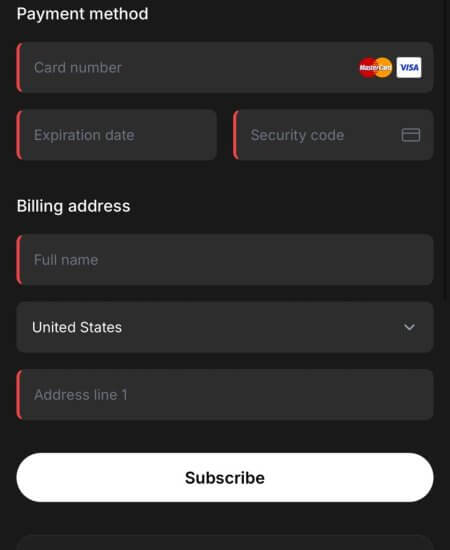

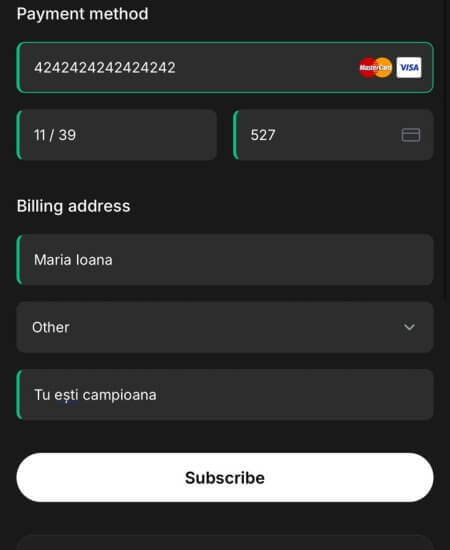

Linkul duce către openai.spaziopanieri.com, un domeniu fără legătură cu OpenAI, care afișează o pagină de tip „Verifying account status” și apoi un formular de card replicat după interfața reală a platformei.

Diferența față de phishing-ul clasic

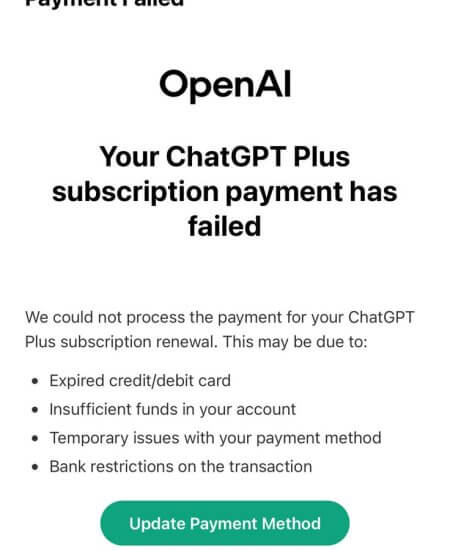

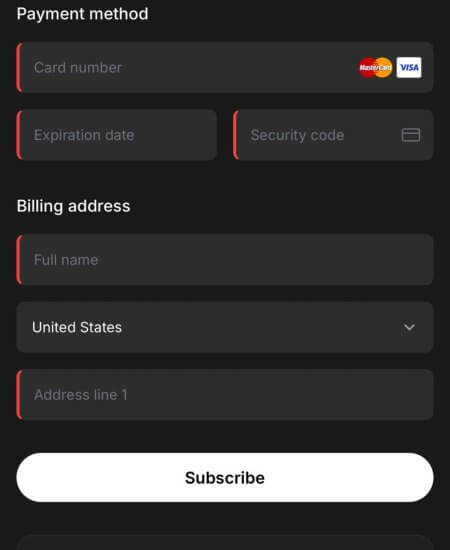

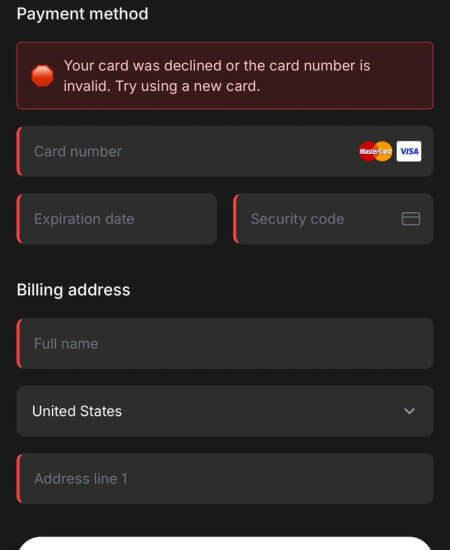

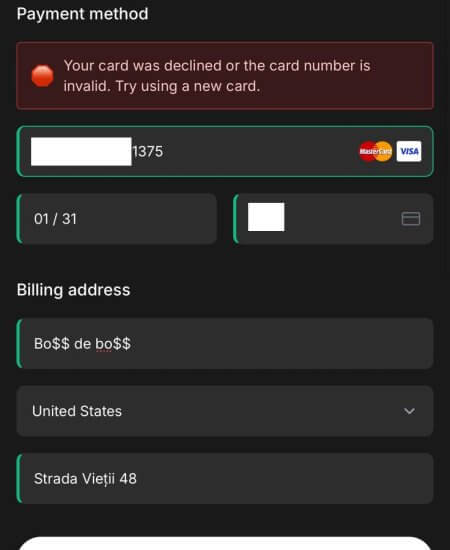

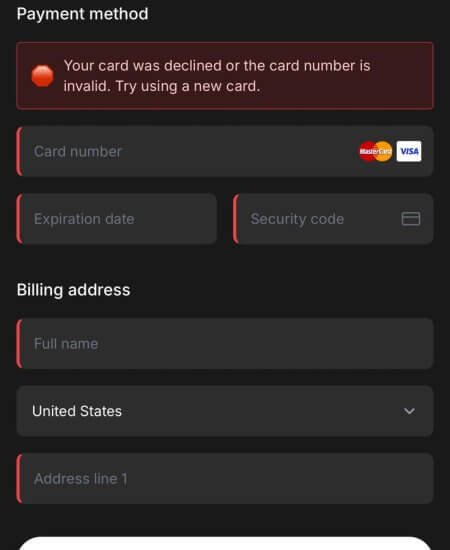

Formularul nu doar colectează datele cardului. În spate rulează o verificare în timp real: la introducerea unui cod invalid (4242…), pagina întoarce eroarea „Your card was declined or the card number is invalid”, indicând un BIN check și o probă tehnică pe procesatorul de plăți.

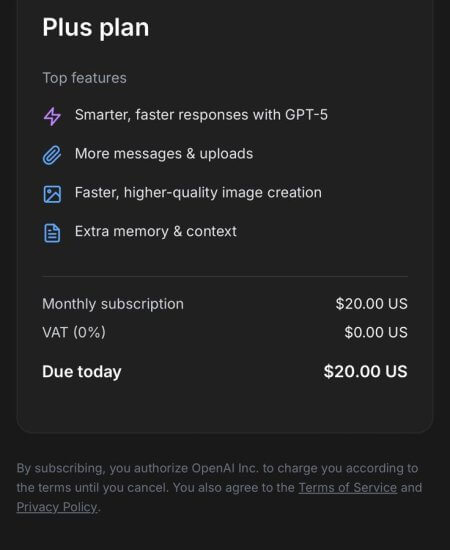

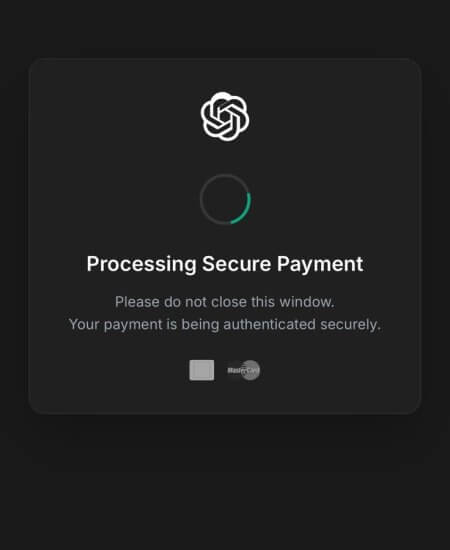

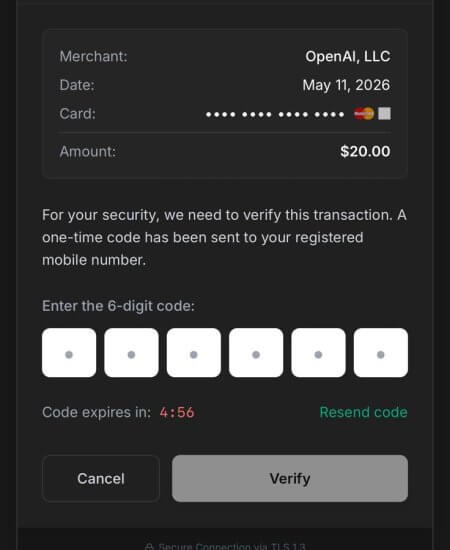

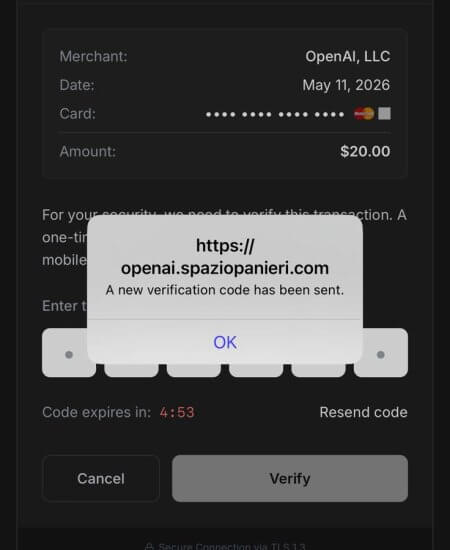

Pasul critic urmează după introducerea unui card valid. Pagina afișează un ecran fals „3D Secure Verification” cu merchant „OpenAI, LLC” și sumă „$20.00″.

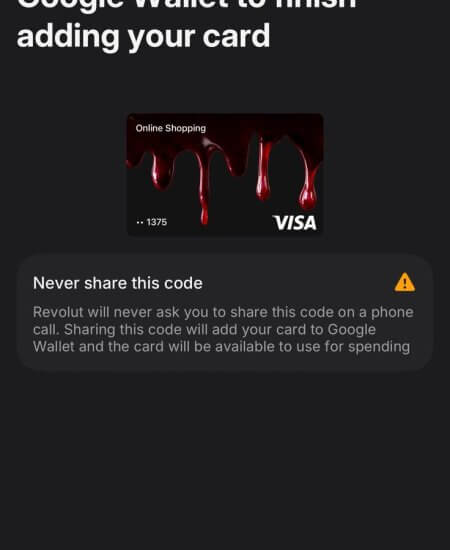

Simultan, banca trimite prin Push sau SMS un cod. Codul nu este OTP de plată, ci OTP de înrolare a cardului într-un Google Wallet pe un dispozitiv terț. Distincția este clară în textul mesajului, dar uzual ignorată sub presiunea ecranului „3D Secure”.

Exploatarea tokenului

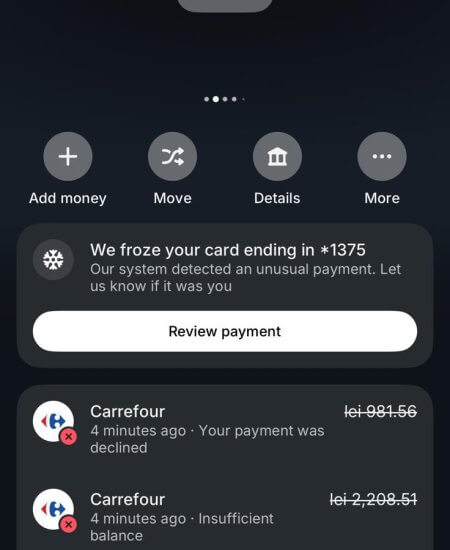

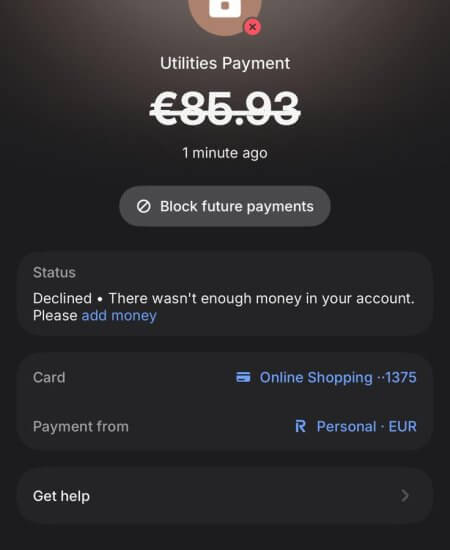

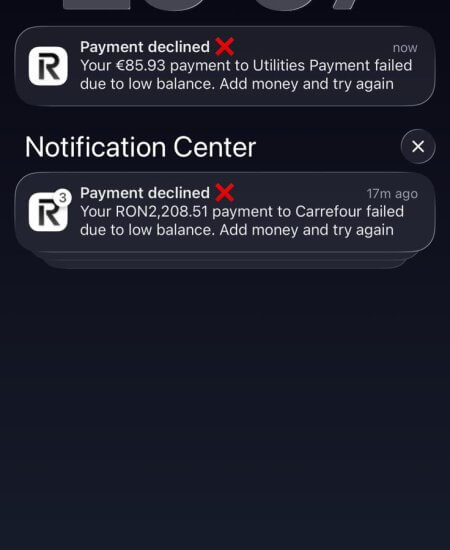

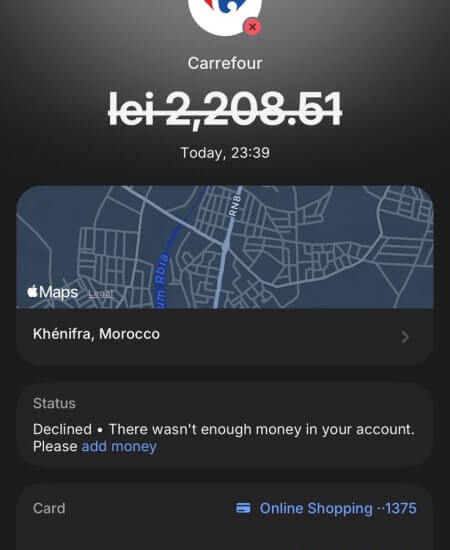

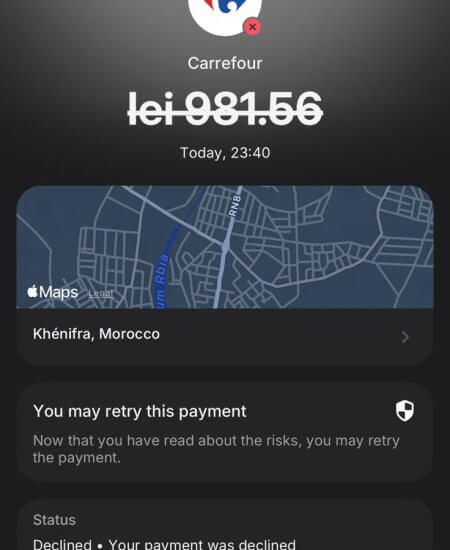

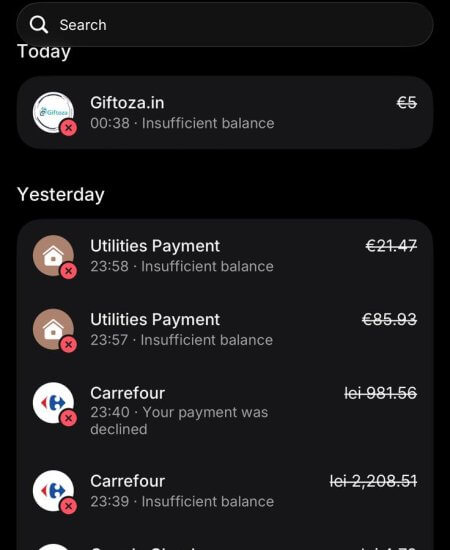

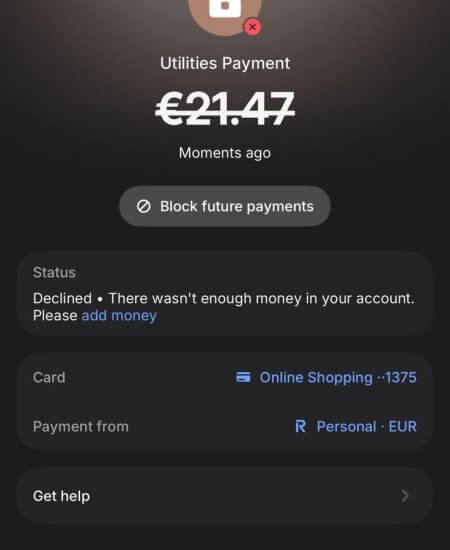

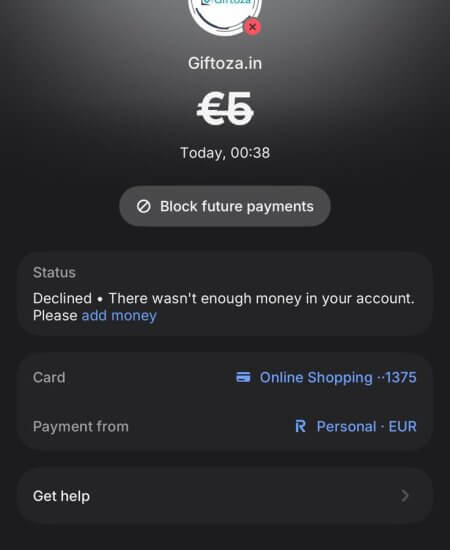

În cazul testat, după introducerea OTP-ului, atacatorul a inițiat imediat tranzacții contactless prin Google Pay la magazine Carrefour din Maroc: prima tentativă 2.208,51 RON, urmată de sume descrescătoare până la aproximativ 5 EUR, toate respinse din lipsă de fonduri pe cardul de test. Tiparul indică încercarea automată de a identifica un prag autorizabil.

Tokenul de wallet generat este o credențială de plată independentă de card. Schimbarea PIN-ului sau a parolei din contul bancar nu îl invalidează. Singura măsură eficientă este blocarea cardului din aplicația băncii și reemiterea unui card nou. În absența acestei măsuri, tokenul rămâne funcțional în walletul atacatorului și poate fi reîncercat oricând.

Elemente ce ar trebui sa ridice suspiciuni:

- expeditor pe domeniu generic (Gmail, Yahoo, alte servicii publice), nu @openai.com;

- domeniu de destinație neasociat OpenAI (în acest caz openai.spaziopanieri.com);

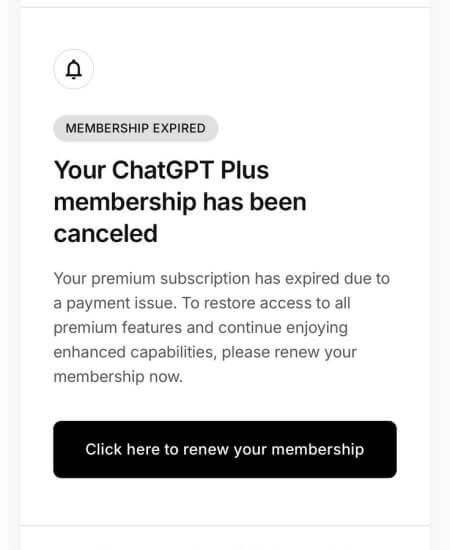

- presiune de urgență („plata a eșuat”, „actualizați imediat”);

- ecran de „verificare 3D Secure” care cere OTP-ul, în timp ce Push-ul / SMS-ul real al băncii vorbește despre adăugarea cardului într-un wallet.

Recomandări

Accesul la abonamentele OpenAI se face exclusiv prin chat.openai.com sau platform.openai.com. Înainte de a introduce orice OTP, textul integral al SMS-ului de la bancă trebuie citit; orice mențiune de tipul „add card to Google Wallet”, „adăugare în portofel” sau referință la un dispozitiv necunoscut indică o tentativă de înrolare, nu o plată. Dacă OTP-ul a fost deja introdus, cardul trebuie blocat imediat din aplicația băncii și reemis.

Tentativele pot fi raportate la DNSC prin numărul scurt 1911 sau pe pnrisc.dnsc.ro.

Extensia DNSC Blacklist Protection oferă un strat suplimentar de filtrare a domeniilor cunoscute ca periculoase.

Campania marchează o tranziție de la colectarea de carduri pentru utilizare ulterioară la furtul direct de tokeni de plată, cu monetizare în minute. Vectorul nu este o vulnerabilitate tehnică a Google Wallet sau a 3D Secure, ci confuzia indusă deliberat între un OTP de plată și un OTP de înrolare.

Educația utilizatorilor pe această distincție rămâne singura linie de apărare consistentă, alături de reacția rapidă a băncii în blocarea cardului compromis. CyberShield® monitorizează în continuare campania și va actualiza articolul cu variante noi de domenii și expeditori identificate.